Beveiligingsadvies

5 augustus 2024

Beveiligingsmededeling

Onlangs is een probleem met Foxit's PDF Editor geïdentificeerd dat gedeeltelijke redactie van informatie veroorzaakt, en nieuwe versies (PDF Editor v2024.2.3, PDF Editor v13.1.3, en Mac Editor v2024.2.3) zijn nu beschikbaar. Zie de Beveiligingsbulletin voor meer details.

We raden u aan deze stappen zo snel mogelijk te ondernemen om ervoor te zorgen dat uw gegevens veilig blijven beschermd.

Merk op dat het probleem zich onder de volgende voorwaarden voordoet:

- Wanneer u de volgende aangetaste versies gebruikt:

- Windows-editorversies: PDF Editor v13.0 – v13.1.2 en PDF Editor v2023.2 - v2024.2.2; en

- Mac-editorversies: PDF Editor v2024.1, v2024.2, v2024.2.1, v2024.2.2;

- Wanneer u de functie "Zoeken en redigeren" of "Smart Redact" gebruikt (het probleem heeft geen invloed op de handmatige markering van tekst en afbeeldingen voorafgaand aan de redactie);

- Wanneer uw zoektekst meerdere woorden met een spatie bevat; en

- Wanneer uw zoektekst binnen hetzelfde textobject een teken bevat dat groter is dan uw zoektekst binnen hetzelfde textobject. Het probleem treedt niet op als het teken deel uitmaakt van de zoekterm.

Alle 4 voorwaarden moeten tegelijkertijd worden voldaan om dit probleem te repliceren.

Veiligheid en bescherming zijn de belangrijkste prioriteiten van Foxit, en we zijn toegewijd aan het leveren van een veilige en betrouwbare ervaring bij het gebruik van onze producten.

Het is van cruciaal belang dat klanten de juiste implementatiestappen volgen om ervoor te zorgen dat potentiële uitbuiting bij de bron wordt geblokkeerd. We waarderen de samenwerking van al onze klanten tijdens dit proces.

Foxit is trots op het leveren van marktleidersniveaus van beveiligingsbescherming voor individuele gebruikers en organisaties van elke grootte en sector. We erkennen dat de informatie en werkstromen van onze gebruikers gevoelig zijn en de maximale bescherming nodig hebben, en daarom hebben we stappen ondernomen om het probleem aan te pakken. Voor meer informatie kunt u contact opnemen met Touchdown PR op [email protected].

23 mei 2024

U hebt onlangs mogelijk gehoord of gelezen over een potentieel laagimpactfischingrisico met betrekking tot Foxit PDF Editor en Reader dat te vinden is in "speciaal vervaardigde PDF-documenten". Allereerst wil Foxit zijn gebruikers verzekeren dat hun veiligheid onze hoogste prioriteit is, en we zijn toegewijd aan het leveren van een veilige en betrouwbare ervaring met onze producten. Het bedrijf heeft al een snelle oplossing voor het probleem ontwikkeld die binnen de week wordt geïmplementeerd. De 2024.2-update voor Foxit PDF Editor en Reader zal dit probleem ook oplossen.

Hoewel de "exploit" niet voldoet aan de klassieke definitie van het activeren van schadelijke activiteit, neemt Foxit dit nog steeds zeer serieus. Kortom, het risico is geassocieerd met het manipuleren van gebruikers die beveiligingswaarschuwingen overslaan en gebruikers die gewoonte hebben om "OK" te klikken zonder de potentiële risico's te begrijpen. Bij het openen van een van deze "speciaal vervaardigde PDF"-documenten kunnen gebruikers een dialoogvenster tegenkomen dat hen waarschuwt voor potentiële beveiligingsrisico's die gepaard gaan met bepaalde functies in het document. Als de gebruiker ervoor kiest om deze functies in te schakelen, kan een tweede dialoogvenster verschijnen dat waarschuwt dat er extra opdrachten worden uitgevoerd.

Ook hier is een snelle oplossing al in ontwikkeling, maar ondertussen geloven we dat gebruikers dit risico eenvoudig kunnen elimineren. Voordat u bestanden van onbekende bronnen opent, raden we gebruikers aan aandacht te besteden bij het tegenkomen van beveiligingswaarschuwingen. We raden aan om de optie "NEE" te selecteren als gebruikers het bovenstaande dialoogvenster tegenkomen om ervoor te zorgen dat hun veiligheid beschermd blijft. Het is ook aanbevolen dat gebruikers nooit ingebed code uitvoeren van niet-vertrouwde bronnen, ongeacht het softwareproduct.

Foxit is trots op het leveren van marktleidersniveaus van beveiligingsbescherming voor individuele gebruikers en organisaties van elke grootte en sector. We erkennen dat de informatie en werkstromen van onze gebruikers gevoelig zijn en de maximale bescherming nodig hebben. Wees ervan bewust dat we momenteel stappen ondernemen om dit probleem op te lossen. Aarzel niet om contact met ons op te nemen als u vragen heeft of extra informatie nodig heeft. Als gebruikers verdere vragen of zorgen hebben over deze kwestie, kunnen ze contact opnemen met ons supportteam voor onmiddellijke hulp.

17 december 2021

Foxit-verklaring over de Log4j 2-kwetsbaarheid

Op 9 december 2021 werd Foxit geïnformeerd over de Log4j 2-kwetsbaarheid, ook wel bekend als LogJam of Log4Shell. Ons team ondernam snelle en onmiddellijke maatregelen om elk risico voor onze gebruikers te mitigeren, inclusief het toepassen van de patch zodra deze beschikbaar was – patch Log4j 2.17. We hebben vastgesteld dat er geen compromissen zijn geweest of momenteel aanwezig zijn in ons software of voor een van onze gebruikers als gevolg van deze activiteit.

We zijn toegewijd aan de veiligheid van ons product, de privacy van de gegevens van onze gebruikers en de transparantie van onze communicatie. Om deze redenen hebben we strenge maatregelen in omvang om beveiligingsinbreuken te monitoren en te voorkomen, evenals om onmiddellijke preventieve en mitigerende maatregelen uit te voeren wanneer nodig.

Ons team van beveiligingsexperts zal de Log4j 2-kwetsbaarheid blijven monitoren naarmate deze zich ontwikkelt, inclusief de implementatie van verhoogde surveillance van elke verdachte activiteit, en tijdig alle nodige maatregelen nemen zoals nodig wordt geacht en zoals aanbevolen door de Cybersecurity & Infrastructure Security Agency (CISA).

Wat is Log4j 2?

Ontwikkeld door de Apache Software Foundation, is Log4j een Java-gebaseerd loggingssoftware die gebeurtenissen, software-uitvoeringen en communicaties tussen een bepaald systeem en zijn gebruikers registreert. Log4j 2 is de meest recente versie van de Apache-loggingssoftware.

De beveiligingskwetsbaarheid die is geïdentificeerd bij de laatste Log4j 2-update, zou potentiële hackers in staat kunnen stellen om controle uit te oefenen over logberichten en parameters, wat zou kunnen leiden tot schadelijk gedrag en de uitvoering van willekeurige code.

Meer informatie over de Log4j 2-kwetsbaarheid is beschikbaar op de website van Apache en in de National Vulnerability Database (NVD) van het National Institute of Standards and Technology (NIST) hier.

Wat doet Foxit om beveiligingsrisico's of schadelijke handelingen als gevolg van de Log4j 2-kwetsbaarheid te voorkomen?

De inspanningen van ons beveiligingsteam met betrekking tot de Log4j 2-kwetsbaarheid zijn voortdurend. Tot nu toe hebben we de volgende maatregelen ondernomen zoals nodig is bepaald door ons team en aanbevolen door CISA:

- Geüpdatete Log4j 2-parameters zodra we van de kwetsbaarheid hoorden

- Alle staging- en productieservers bijgewerkt naar de nieuwste Log4j 2.17-patch (indien van toepassing) vrijgegeven op 17/12/2021

- Bevestigd met alle serviceleveranciers die onze applicatie gebruikt dat de nodige preventieve maatregelen zijn genomen

Welke stappen zal Foxit blijven ondernemen als reactie op de Log4j 2-kwetsbaarheid?

Op dit moment zijn voortdurende geconcentreerde inspanningen nodig als reactie op de Log4j 2-kwetsbaarheid. We zullen de situatie blijven monitoren naarmate deze zich ontwikkelt en de volgende maatregelen nemen indien nodig:

- Toepassen van beschikbare leverancierpatches zodra deze beschikbaar zijn

- Monitoren van alle beveiligingsbulletins zodra deze worden vrijgegeven

- Beperken van nieuwe uitbuitingen of kwetsbaarheden door voortdurend sterke netwerkcontroles en firewalls te implementeren

- Doorgaan met communicatie met onze leveranciers om ervoor te zorgen dat er geen potentieel kwetsbare versies van Log4j 2 in hun software aanwezig zijn

- Handhaven van transparantie met gebruikers en verstrekken van communicatie over relevante wijzigingen of updates

Als gebruiker van Foxit, ben ik of mijn bedrijf momenteel in gevaar vanwege de Log4j 2-kwetsbaarheid?

Sinds we van de kwetsbaarheid hoorden, heeft Foxit streng monitoring geïmplementeerd van de situatie en alle potentiële risicofactoren. We hebben vastgesteld dat er momenteel geen compromissen zijn in ons software of in de gegevens van een van onze gebruikers of het gebruik van onze applicatie.

We moedigen onze klanten en leveranciers aan om individuele eindpuntimplementaties te beoordelen voor het gebruik van de Log4j-software; dit omvat elke software van derden.

30 augustus 2019

Foxit heeft vastgesteld dat onlangs ongeautoriseerde toegang tot zijn gegevenssystemen heeft plaatsgevonden. Derden hebben toegang verkregen tot de gebruikersaccountgegevens van Foxit's "My Account", die e-mailadressen, wachtwoorden, gebruikersnamen, telefoonnummers, bedrijfsnamen en IP-adressen bevatten. Geen betalingsinformatie is blootgesteld.

Het beveiligingsteam van Foxit heeft onmiddellijk een digitale forensische onderzoek gestart. Het bedrijf heeft de accountwachtwoorden voor alle potentieel getroffen accounts ongeldig gemaakt, waardoor gebruikers hun wachtwoorden moeten resetten om opnieuw toegang te krijgen tot de My Account-service. Foxit heeft de wetshandhavingsinstanties en gegevensbeschermingsautoriteiten geïnformeerd en is vastbesloten om samen te werken met de onderzoeken van de instanties. Daarnaast heeft het bedrijf een beveiligingsmanagementfirma ingehuurd om een diepgaande analyse uit te voeren, de beveiligingsstatus van het bedrijf te versterken en te beschermen tegen toekomstige cybersecurity-incidenten.

Foxit heeft alle getroffen gebruikers gecontacteerd en hen geïnformeerd over de risico's en welke stappen te ondernemen om risico's tot een minimum te beperken. Foxit raadt zijn klanten aan om het risico van de datalek niet te onderschatten en waakzaam te blijven. Klanten die hun Foxit "My Account"-referenties gebruiken op andere websites of services, worden aangemoedigd om hun wachtwoorden te wijzigen om ongeautoriseerde toegang te voorkomen. Foxit raadt klanten ook aan om waakzaam te blijven door rekeningsafschriften te controleren en creditrapporten te monitoren om identiteitsdiefstal te voorkomen. Klanten moeten bovendien zich bewust zijn dat oplichters hun gegevens kunnen gebruiken om meer informatie te verzamelen door misleiding ("phishing").

Foxit's "My Account" is een gratis lidmaatschapsdienst die klanten toegang geeft tot softwareproefdownloads, bestelgeschiedenis, productregistratie-informatie en informatie over probleemoplossing en ondersteuning. Het systeem bevat gebruikersnamen, e-mailadressen, bedrijfsnamen, IP-adressen en telefoonnummers, maar geen andere persoonlijke identificatiegegevens of betaalkaartinformatie. Foxit bewaart geen klantcreditcardinformatie in zijn systemen. Foxit heeft een e-mail gestuurd naar zijn My Account-klanten met deze melding en een link om een nieuw en veiliger wachtwoord te creëren.

Veiligheid en de privacy van klantgegevens zijn zeer belangrijk voor Foxit, en het bedrijf zal alle redelijke maatregelen nemen om ervoor te zorgen dat klantinformatie in de toekomst veilig blijft.

Voor meer informatie kunnen klanten contact opnemen met de gegevensbeschermingsfunctionaris van Foxit Inc. op [email protected].

22 augustus 2017

Zero Day-kwetsbaarheden (CVE-2017-10951; CVE-2017-10952) met Foxit Reader en PhantomPDF

1. Aard van deze kwetsbaarheid — waardoor een gebruiker die de "Safe Reading Mode" niet gebruikt, krachtige JavaScript-functies kan uitvoeren die mogelijk beveiligingsrisico's met zich meebrengen. "Safe Reading Mode" is standaard ingeschakeld in zowel PhantomPDF als Reader, maar de gebruiker kan het uitschakelen via de voorkeursinstellingen.

2. Hoe we van plan zijn om dit probleem op te lossen — het toevoegen van een extra beveiligingsmaatregel in de PhantomPDF/Reader-code, zodat wanneer een PDF-document deze krachtige (en dus potentieel onveilige) JavaScript-functies bevat, de software controleert of het document digitaal is ondertekend door een verifieerbare/vertrouwenswaardige persoon of entiteit. Alleen gecertificeerde documenten kunnen deze krachtige JS-functies uitvoeren, zelfs wanneer "Safe Reading Mode" is uitgeschakeld.

3. Wanneer is de oplossing klaar — we zijn van plan om deze week een Reader/PhantomPDF 8.3.2-patch-update uit te brengen (ETA 25 augustus) met een extra beveiligingsmaatregel tegen het misbruik van krachtige (potentieel onveilige) JavaScript-functies — dit maakt Foxit-software equivalent aan wat Adobe doet.

4. Wie en welke producten zijn getroffen — omdat deze kwetsbaarheid kan worden veroorzaakt door gebruikers (potentiële hackers) die krachtige JavaScript-functies misbruiken. Alleen PhantomPDF- en Reader-gebruikers die de standaardinstelling "Safe Reading Mode" hebben uitgeschakeld om JavaScript-uitvoering in elk PDF-document toe te staan, kunnen worden getroffen. Gebruikers van andere Foxit-producten worden niet getroffen door deze kwetsbaarheid. Voor Phantom- en Reader-gebruikers is het onze aanbeveling en standaardinstelling om JavaScript-uitvoering te verbieden totdat de gebruiker de bron van het document verifieert. Als de gebruiker de "Safe Reading Mode"-instelling ingeschakeld houdt, worden ze niet getroffen.

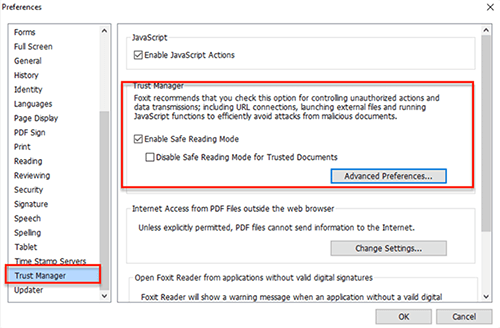

5. Hoe de "Safe Reading Mode" te controleren en opnieuw in te schakelen in PhantomPDF en Reader

Voor eindgebruikers van PhantomPDF of Reader gaat u naar Preference > Trust Manager

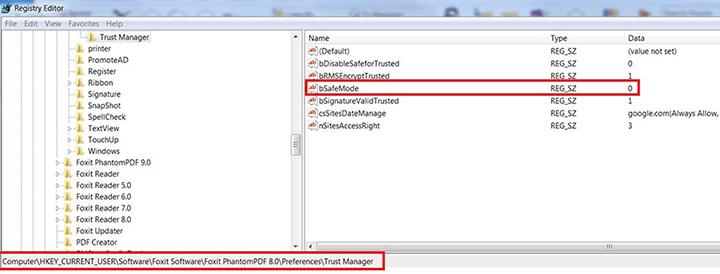

Voor gebruikers die via het Windows-register willen configureren

Voor IT- of systeembeheerders die batchconfiguratie willen uitvoeren, gebruikt u het GPO-sjabloon https://cdn01.foxitsoftware.com/pub/foxit/manual/reader/en_us/FoxitEnterpriseDeploymentAndConfiguration_831.pdf

15 maart 2017

Foxit Reader is een snel, betaalbaar en veilig manier om PDF-bestanden te bekijken. Meer dan 425 miljoen gebruikers zijn al overgestapt op Foxit Reader. Als u nog niet Foxit gebruikt om al uw PDF's te beheren, raden we u aan vandaag te upgraden. De nieuwste versie van Foxit Reader is beschikbaar op onze website: https://www.foxit.com/nl/pdf-reader/.

In de kern van Foxit Reader zit een veilige verwerkingsmotor die ook platforms zoals Google Chrome, Google Gmail en Amazon Kindle van stroom voorziet. Miljarden mensen wisselen met vertrouwen gevoelige informatie uit over deze platforms.

Ondanks voortdurende bedreigingen van hackers en andere bedreigingen is Foxit Reader veilig genoeg om elke cybersecurity-aanval te weerstaan. Het is daarom belangrijk dat u authentieke Foxit-software gebruikt.

Onlangs hebben enkele van onze klanten ons gewaarschuwd over Foxit Reader die wordt vermeld in Vault 7: CIA-hacktools onthuld. Ze hebben de volgende twee nieuwe DLL-hijack-problemen met Foxit Reader aangegeven:

#1 - Foxit Reader probeert zichzelf automatisch bij te werken, op zoek naar een DLL met de naam "UpdateLOC.dll" in de plugins-map (\Foxit Reader\plugins).

We bevestigen dat er geen "UpdateLOC.dll" in de plugins-map (\Foxit Reader\plugins) zit, dus er is geen dergelijk hijack-probleem in Foxit Reader.

#2 - Foxit probeert eerst de systeem-DLL "msimg32.dll" naast zichzelf te laden (\app\Foxit Reader) voordat deze op de juiste locatie wordt geladen.

We proberen niet eerst de systeem-DLL "msimg32.dll" naast ons zelf te laden (\app\Foxit Reader), omdat we GetSystemDirectory() direct aanroepen om de echte msimg32.dll te krijgen. Foxit gebruikt een volledig gekwalificeerd padnaam bij het laden van "msimg32.dll", dus er is geen dergelijk hijack-probleem in Foxit Reader.

Meer informatie over richtlijnen voor ontwikkelaars over het veiligen laden van bibliotheken is te vinden op https://blogs.technet.microsoft.com/srd/2010/08/23/more-information-about-the-dll-preloading-remote-attack-vector/. "Hoewel er verschillende getroffen situaties zijn, die in detail worden beschreven in het bovenstaande MSDN-artikel, zijn onze algemene aanbevelingen: Waar mogelijk, gebruik een volledig gekwalificeerd padnaam bij het laden van een bibliotheek; ....

Aarzel niet om contact met ons op te nemen als u vragen heeft: [email protected].

22 mei 2016

Foxit© Reader is een snel, veilig en goedkope manier om PDF-bestanden te bekijken. Meer dan 400 miljoen mensen zijn al overgestapt op Foxit Reader. Als u nog niet Foxit gebruikt om al uw PDF's te beheren, raden we u aan vandaag te upgraden. De nieuwste versie van Foxit Reader is beschikbaar op onze website: https://www.foxit.com/nl/pdf-reader/.

In de kern van Foxit Reader zit een veilige verwerkingsmotor die ook platforms zoals Google Chrome, Google Gmail en Amazon Kindle van stroom voorziet. Miljarden mensen wisselen gevoelige informatie uit over deze platforms en doen dat met vertrouwen.

Ondanks voortdurende bedreigingen van hackers en andere criminelen is Foxit Reader veilig genoeg om elke cybersecurity-aanval te weerstaan. Het is daarom belangrijk dat u authentieke Foxit-software gebruikt.

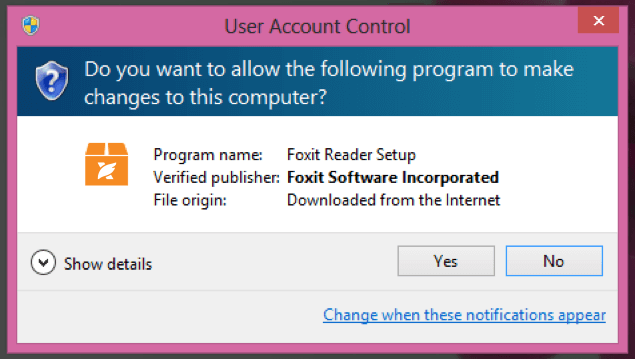

Sommige van onze klanten vinden het handiger om Foxit Reader te downloaden van een van onze partnersites. Ongeacht waar u onze software downloadt, zorg ervoor dat Foxit Software Incorporated wordt geïdentificeerd als de geverifieerde uitgever wanneer het User Account Control-popupvenster verschijnt (zie figuur 1 hieronder). Het Foxit-logo moet ook in het venster worden weergegeven.

Figuur 1: User Account Control-popupvenster dat de echtheid van de Foxit Reader-software-download bevestigt

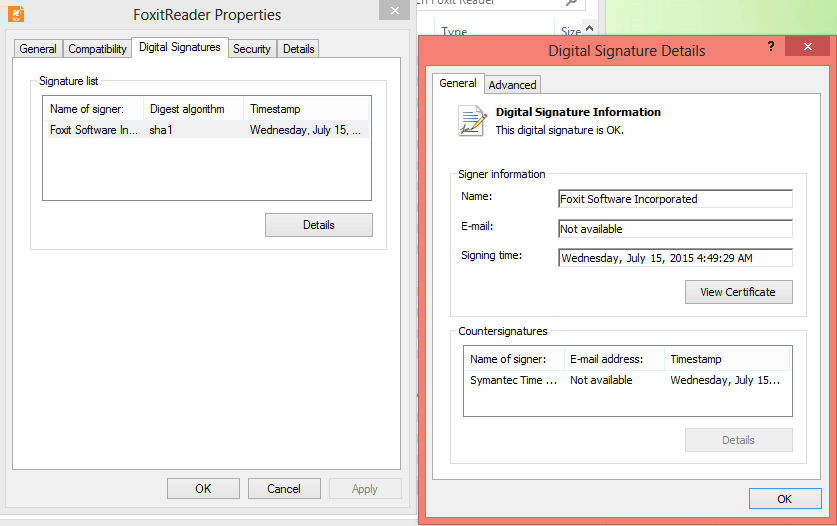

Als u Foxit Reader eerder hebt gedownload en niet zeker bent over de echtheid van uw lezer, volg dan deze stappen:

- Dubbelklik op de installatiedirectory en zoek het FoxitReader.exe-bestand

- Klik met de rechtermuisknop op het .exe-bestand en selecteer Eigenschappen

- In het FoxitReader Eigenschappen-venster kiest u het tabblad Digitale handtekeningen en controleert u of het bestand is ondertekend door Foxit Software Incorporated (zie figuur 2 hieronder).

Figuur 2: Digitale handtekening Details-popupvenster dat de echtheid van de Foxit Reader-software-installatie bevestigt

Loop niet het risico om uzelf bloot te stellen aan beveiligingsrisico's: gebruik alleen echte Foxit-software.

Aarzel niet om contact met ons op te nemen als u vragen heeft: [email protected].

15 maart 2011

Ondersteuningsnotitie: Secunia Advisory SA43776

Op 15 maart 2011 werd een Secunia-beveiligingsadvies gepubliceerd (http://secunia.com/advisories/43776/) met betrekking tot Foxit® Reader. De kwetsbaarheid is te wijten aan een onveilige "createDataObject()"-functie in de JavaScript-API. Deze onveilige functie maakt het mogelijk om willekeurige bestanden met gecontroleerde inhoud te creëren via een speciaal vervaardigd PDF-bestand. Deze functie zou kwaadwillig kunnen worden misbruikt en de beveiliging van uw computer kunnen compromitteren.

Om zich te beschermen tegen schade, moeten Foxit Reader-gebruikers hun Reader bijwerken naar de nieuwste versie en vervolgens de Safe Reading Mode inschakelen. De meest recente versie van Foxit Reader kan worden geïnstalleerd door Help->Controleren op updates nu te kiezen. Wanneer het pop-upvenster verschijnt, klikt u op het Voorkeurenvenster onderaan en schakelt u de functie voor automatisch controleren op Foxit-updates in. Het inschakelen van de Safe Reading Mode kan worden gedaan door Tools->Voorkeuren->Vertrouwensmanager te kiezen en vervolgens op de optie Safe Reading Mode inschakelen te klikken. Dit kan ook tijdens de initiële installatie van Foxit Reader worden gedaan. Safe Reading Mode stelt gebruikers in staat om ongeautoriseerde acties en gegevensoverdrachten te controleren; inclusief URL-verbindingen, het opstarten van externe bestanden en het uitvoeren van JavaScript-functies, om effectief aanvallen van schadelijke documenten te vermijden. Als Safe Reading Mode is uitgeschakeld, moeten gebruikers alleen vertrouwde PDF-documenten openen om zich te beschermen tegen kwaadwillige aanvallen.

Als u vragen heeft over dit advies of andere vragen, neem dan contact op met Foxit per telefoon (+1-866-MYFOXIT of +1-866-693-6948) of maak een probleemticket aan via ons Ondersteuningsportaal.