Aviso de segurança

5 de agosto de 2024

Aviso de segurança

Recentemente, foi identificado um problema no Foxit PDF Editor que causa redaction parcial de informações e novas versões estão disponíveis (PDF Editor v2024.2.3, PDF Editor v13.1.3, e Mac Editor v2024.2.3). Consulte o Boletim de segurança para obter mais detalhes.

Recomendamos que você adote essas medidas o mais rápido possível para garantir que seus dados continuem protegidos com segurança.

Note que o problema ocorre nas seguintes condições:

- Quando você estiver usando as seguintes versões afetadas:

- Versões do editor para Windows: PDF Editor v13.0 – v13.1.2 e PDF Editor v2023.2 - v2024.2.2; e

- Versões do editor para Mac: PDF Editor v2024.1, v2024.2, v2024.2.1, v2024.2.2;

- Quando você estiver usando a função "Search and Redact" ou "Smart Redact" (o problema não afeta a marcação manual de texto e imagens antes da redaction);

- Quando seu texto de pesquisa inclui várias palavras com espaço; e

- Quando seu texto de pesquisa dentro do mesmo objeto de texto inclui um caractere maior que seu texto de pesquisa dentro do mesmo objeto de texto. O problema não ocorre se o caractere fizer parte do termo de pesquisa.

Todas as 4 condições devem ser atendidas simultaneamente para replicar este problema.

Segurança é a principal prioridade da Foxit e estamos comprometidos em fornecer aos nossos clientes uma experiência segura e confiável ao usar nossos produtos.

É fundamental que os clientes sigam os passos corretos de implementação para garantir que a exploração potencial seja bloqueada na fonte. Agradecemos a cooperação de todos os nossos clientes durante este processo.

Foxit se orgulha de oferecer níveis líderes do setor de proteção de segurança para usuários individuais e organizações de todos os tamanhos e setores. Reconhecemos que as informações e fluxos de trabalho de nossos usuários são sensíveis e precisam da máxima proteção, e, portanto, tomamos medidas para resolver o problema. Para mais informações, entre em contato com a Touchdown PR em [email protected].

23 de maio de 2024

Você pode ter ouvido ou lido recentemente sobre um risco de phishing de baixo impacto relacionado ao Foxit PDF Editor e Reader que pode ser encontrado em "documentos PDF especialmente criados". Em primeiro lugar, a Foxit quer garantir aos seus usuários que sua segurança é nossa principal prioridade e estamos comprometidos em fornecer uma experiência segura e confiável com nossos produtos. A empresa já acelerou uma solução para o problema que será implementada dentro da semana. A atualização 2024.2 para o Foxit PDF Editor e Reader também resolverá esse problema.

Embora o "exploit" não atenda à definição clássica de atividade maliciosa, a Foxit ainda está levando isso muito a sério. Em resumo, o risco está associado à manipulação de usuários que ignoram avisos de segurança e aqueles que podem estar acostumados a clicar em "OK" habitualmente sem entender os riscos potenciais envolvidos. Ao abrir um desses documentos "PDF especialmente criados", os usuários podem encontrar uma caixa de diálogo avisando-os sobre riscos de segurança potenciais associados a determinadas funcionalidades no documento. Se o usuário optar por habilitar essas funcionalidades, uma segunda caixa de diálogo pode aparecer, advertindo que comandos adicionais estão prestes a ser executados.

Novamente, uma solução acelerada já está em desenvolvimento para este problema, mas, enquanto isso, acreditamos que os usuários podem eliminar facilmente esse risco. Antes de abrir arquivos de fontes desconhecidas, ao encontrar avisos de segurança, incentivamos os usuários a prestar atenção. Recomendamos selecionar a opção "NÃO" se os usuários encontrarem a caixa de diálogo descrita acima para garantir que sua segurança permaneça protegida. Também é recomendado que os usuários nunca executem código embutido de fontes não confiáveis, independentemente do produto de software.

Foxit se orgulha de oferecer níveis líderes do setor de proteção de segurança para usuários individuais e organizações de todos os tamanhos e setores. Reconhecemos que as informações e fluxos de trabalho de nossos usuários são sensíveis e precisam da máxima proteção. Saiba que estamos atualmente resolvendo esse problema. Sinta-se à vontade para entrar em contato conosco com qualquer dúvida ou se precisar de informações adicionais. Se os usuários tiverem dúvidas ou preocupações adicionais sobre esse assunto, eles podem entrar em contato com nossa equipe de suporte para obter assistência imediata.

17 de dezembro de 2021

Comunicado da Foxit sobre a vulnerabilidade Log4j 2

Em 9 de dezembro de 2021, a Foxit foi notificada sobre a vulnerabilidade Log4j 2, também referida como LogJam ou Log4Shell. Nossa equipe tomou medidas rápidas e imediatas para mitigar qualquer risco para nossos usuários, incluindo a aplicação do patch para resolver a situação assim que ele ficou disponível – patch Log4j 2.17. Determinamos que não houve e não há atualmente compromissos em nosso software ou para qualquer um de nossos usuários como resultado dessa atividade.

Estamos comprometidos com a segurança de nosso produto, a privacidade dos dados dos usuários e a transparência de nossa comunicação. Por esses motivos, temos medidas rigorosas em vigor para monitorar e prevenir violações de segurança, bem como implementar ações preventivas e mitigativas imediatas quando necessário.

Nossa equipe de especialistas em segurança continuará monitorando a vulnerabilidade Log4j 2 à medida que ela se desenvolve, incluindo a implementação de vigilância aumentada de qualquer atividade suspeita, e tomarão todas as medidas necessárias prontamente, conforme necessário e recomendado pela Cybersecurity & Infrastructure Security Agency (CISA).

O que é Log4j 2?

Desenvolvido pela Apache Software Foundation, o Log4j é um software de registro baseado em Java que registra eventos, execuções de software e comunicações entre um sistema específico e seus usuários. O Log4j 2 é a versão mais recente do software de registro Apache.

A vulnerabilidade de segurança identificada com a última atualização do Log4j 2 pode potencialmente permitir que hackers controlem mensagens e parâmetros de log, o que pode levar a comportamento malicioso e execução de código arbitrário.

Mais informações sobre a vulnerabilidade Log4j 2 podem ser encontradas no site da Apache e no National Vulnerability Database (NVD) do National Institute of Standards and Technology (NIST) aqui.

O que a Foxit está fazendo para prevenir riscos de segurança ou atos maliciosos resultantes da vulnerabilidade Log4j 2?

Os esforços de nossa equipe de segurança em relação à vulnerabilidade Log4j 2 estão em andamento. Até agora, realizamos as seguintes ações, conforme determinado necessário por nossa equipe e recomendado pela CISA:

- Atualizamos os parâmetros do Log4j 2 assim que soubemos sobre a vulnerabilidade

- Atualizamos todos os servidores de staging e produção para o último patch Log4j 2.17 (se aplicável) lançado em 17/12/2021

- Confirmamos com todos os fornecedores de serviços que nossa aplicação utiliza que as medidas preventivas necessárias foram adotadas

Quais medidas a Foxit continuará a tomar em resposta à vulnerabilidade Log4j 2?

Neste momento, são necessários esforços concentrados em andamento em resposta à vulnerabilidade Log4j 2. Continuaremos a monitorar a situação à medida que ela progride e tomar as seguintes ações conforme necessário:

- Aplicar patches de fornecedores disponíveis assim que eles estiverem disponíveis

- Monitorar todos os boletins de segurança à medida que são lançados

- Limitar novas explorações ou vulnerabilidades continuando a implementar fortes controles de rede e firewalls

- Continuar a comunicação com nossos fornecedores para garantir que não haja versões potencialmente vulneráveis do Log4j 2 em seu software

- Manter a transparência com os usuários e fornecer comunicação sobre quaisquer alterações ou atualizações pertinentes

Como usuário da Foxit, estou eu ou meu negócio atualmente em risco devido à vulnerabilidade Log4j 2?

Desde que soubemos sobre a vulnerabilidade, a Foxit implementou um monitoramento rigoroso da situação e de todos os fatores de risco potenciais. Determinamos que atualmente não há compromissos em nosso software ou nos dados de qualquer usuário ou no uso de nossa aplicação.

Incentivamos nossos clientes e fornecedores a avaliar as implementações de pontos finais individuais para o uso do software Log4j; isso inclui qualquer software de terceiros.

30 de agosto de 2019

Foxit determinou que houve acesso não autorizado aos seus sistemas de dados recentemente. Terceiros ganharam acesso aos dados da conta de usuário "My Account" da Foxit, que contém endereços de e-mail, senhas, nomes de usuários, números de telefone, nomes de empresas e endereços IP. Nenhuma informação de pagamento foi exposta.

A equipe de segurança da Foxit lançou imediatamente uma investigação forense digital. A empresa invalidou as senhas das contas para todas as contas potencialmente afetadas, exigindo que os usuários redefinam suas senhas para recuperar o acesso ao serviço My Account. A Foxit notificou as agências de aplicação da lei e as autoridades de proteção de dados e se comprometeu a cooperar com as investigações das agências. Além disso, a empresa contratou uma firma de gerenciamento de segurança para conduzir uma análise aprofundada, fortalecer a postura de segurança da empresa e proteger contra incidentes de segurança cibernética futuros.

Foxit entrou em contato com todos os usuários afetados e os informou sobre os riscos e quais medidas tomar para manter os riscos no mínimo. Foxit recomenda que seus clientes não subestimem o risco da violação de dados e permaneçam vigilantes. Os clientes que usam suas credenciais do "My Account" da Foxit em outros sites ou serviços são incentivados a alterar suas senhas para prevenir acesso não autorizado. Foxit também recomenda que os clientes permaneçam vigilantes revisando extratos de conta e monitorando relatórios de crédito para evitar roubo de identidade. Além disso, os clientes devem estar cientes de que fraudadores podem usar seus dados para coletar mais informações por engano ("phishing").

O "My Account" da Foxit é um serviço de associação gratuito que permite aos clientes acessar downloads de avaliação de software, histórico de pedidos, informações de registro de produtos e informações de solução de problemas e suporte. O sistema armazena nomes de usuários, endereços de e-mail, nomes de empresas, endereços IP e números de telefone, mas não armazena outros dados de identificação pessoal ou informações de cartão de pagamento. Foxit não mantém informações de cartão de crédito dos clientes em seus sistemas. Foxit enviou um e-mail aos clientes do My Account com esta notificação e um link para criar uma nova senha mais segura.

Segurança e privacidade dos dados dos clientes são muito importantes para a Foxit, e a empresa tomará todas as medidas razoáveis para garantir que as informações dos clientes permaneçam seguras no futuro.

Para mais informações, os clientes podem contatar o oficial de proteção de dados da Foxit Inc. em [email protected].

22 de agosto de 2017

Vulnerabilidades Zero Day (CVE-2017-10951; CVE-2017-10952) no Foxit Reader e PhantomPDF

1. Natureza desta vulnerabilidade — permitindo que um usuário que não usa o "Safe Reading Mode" execute funções JavaScript poderosas que podem causar preocupações de segurança. O "Safe Reading Mode" está habilitado tanto no PhantomPDF quanto no Reader como configuração padrão, mas o usuário pode desabilitá-lo usando as configurações de preferência.

2. Como planejamos resolver esse problema — adicionar uma proteção adicional no código do PhantomPDF/Reader, de modo que ao abrir um documento PDF que contém essas funções JavaScript poderosas (e, portanto, potencialmente inseguras), o software verificará se o documento é assinado digitalmente por uma pessoa ou entidade verificável/confiável. Apenas documentos certificados podem executar essas funções JS poderosas, mesmo quando o "Safe Reading Mode" está desativado.

3. Quando a solução estará pronta — planejamos lançar uma atualização de patch do Reader/PhantomPDF 8.3.2 esta semana (prevista para 25 de agosto) com uma proteção adicional contra o uso indevido de funções JavaScript poderosas (potencialmente inseguras) — isso tornará o software Foxit equivalente ao que a Adobe faz.

4. Quem e quais produtos são afetados — porque essa vulnerabilidade pode ser causada por usuários (potenciais hackers) que usam funções JavaScript poderosas de forma inadequada. Apenas usuários do PhantomPDF e Reader que desativaram a configuração padrão do "Safe Reading Mode" para permitir a execução de JavaScript em qualquer documento PDF podem ser afetados. Usuários de outros produtos Foxit não são afetados por essa vulnerabilidade. Para usuários do Phantom e Reader, é nossa recomendação e configuração padrão não permitir a execução de JavaScript até que o usuário verifique a origem do documento. Se o usuário continuar com a configuração "Safe Reading Mode" ativada, não será afetado.

5. Como verificar e reativar o "Safe Reading Mode" no PhantomPDF e Reader

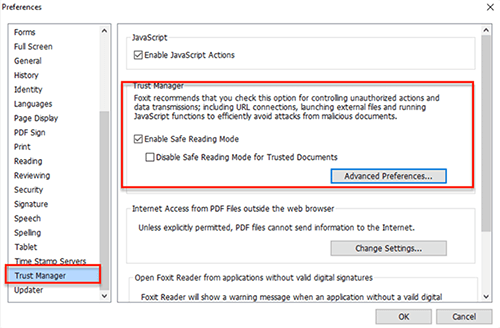

Para o usuário final do PhantomPDF ou Reader, vá para Preference > Trust Manager

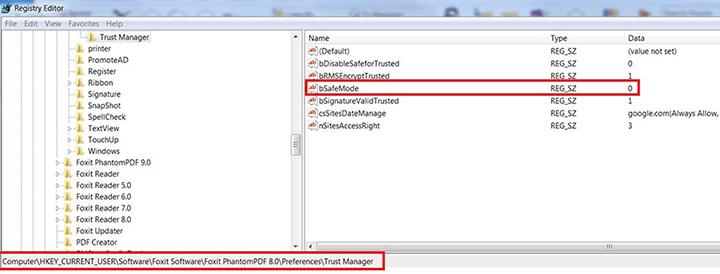

Para usuários que querem configurar por meio do Registro do Windows

Para administradores de sistema ou TI que querem configurar em lote, use o modelo GPO https://cdn01.foxitsoftware.com/pub/foxit/manual/reader/en_us/FoxitEnterpriseDeploymentAndConfiguration_831.pdf

15 de março de 2017

Foxit Reader é uma maneira rápida, acessível e segura de visualizar arquivos PDF. Mais de 425 milhões de usuários já migraram para o Foxit Reader. Se você ainda não está usando o Foxit para gerenciar todos os seus PDFs, incentivamos você a atualizar hoje. A última versão do Foxit Reader está disponível em nosso site: https://www.foxit.com/pt/pdf-reader/.

No cerne do Foxit Reader está um mecanismo de processamento seguro que também alimenta plataformas como Google Chrome, Google Gmail e Amazon Kindle. Bilhões de pessoas trocam informações sensíveis nessas plataformas com confiança.

Mesmo diante de ameaças contínuas de hackers e outras ameaças, o Foxit Reader é seguro o suficiente para resistir a qualquer ataque de segurança cibernética. Portanto, é importante que você use software Foxit autêntico.

Recentemente, alguns de nossos clientes nos alertaram sobre Foxit Reader sendo listado no Vault 7: CIA hacking tools revealed. Eles apontaram os seguintes dois novos problemas de DLL hijack com o Foxit Reader:

#1 - Foxit Reader tenta se atualizar automaticamente, procurando uma DLL chamada "UpdateLOC.dll" em sua pasta de plugins (\Foxit Reader\plugins).

Confirmamos que não há "UpdateLOC.dll" em sua pasta de plugins (\Foxit Reader\plugins), portanto não há esse problema de hijack no Foxit Reader.

#2 - Foxit tenta carregar a DLL do sistema "msimg32.dll" adjacente a si mesmo primeiro (\app\Foxit Reader) antes de carregá-la no local correto.

Não tentamos carregar a DLL do sistema "msimg32.dll" adjacente a nós mesmos primeiro (\app\Foxit Reader), pois chamamos GetSystemDirectory() diretamente para obter a verdadeira msimg32.dll. Foxit usa um caminho totalmente qualificado ao carregar "msimg32.dll", portanto não há esse problema de hijack no Foxit Reader.

Mais informações sobre orientações para desenvolvedores sobre como carregar bibliotecas com segurança podem ser encontradas em https://blogs.technet.microsoft.com/srd/2010/08/23/more-information-about-the-dll-preloading-remote-attack-vector/. "Embora haja várias situações afetadas, descritas em detalhe no artigo MSDN acima, nossas recomendações gerais são: Sempre que possível, use um caminho totalmente qualificado ao carregar uma biblioteca; ....

Não hesite em entrar em contato conosco se tiver alguma dúvida: [email protected].

22 de maio de 2016

Foxit© Reader é uma maneira rápida, segura e econômica de visualizar arquivos PDF. Mais de 400 milhões de pessoas já migraram para o Foxit Reader. Se você ainda não está usando o Foxit para gerenciar todos os seus PDFs, incentivamos você a atualizar hoje. A última versão do Foxit Reader está disponível em nosso site: https://www.foxit.com/pt/pdf-reader/.

No cerne do Foxit Reader está um mecanismo de processamento seguro que também alimenta plataformas como Google Chrome, Google Gmail e Amazon Kindle. Bilhões de pessoas trocam informações sensíveis nessas plataformas com confiança.

Mesmo diante de ameaças contínuas de hackers e outros criminosos, o Foxit Reader é seguro o suficiente para resistir a qualquer ataque de segurança cibernética. Portanto, é importante que você use software Foxit autêntico.

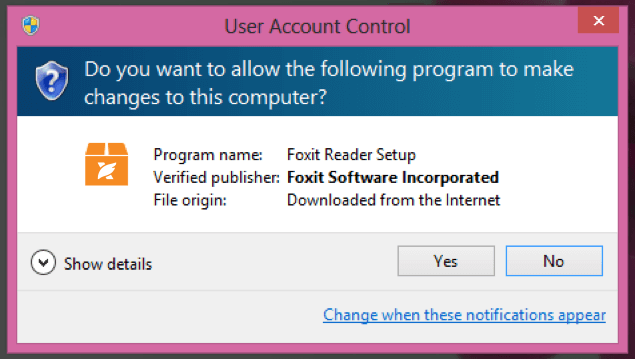

Alguns de nossos clientes acham mais conveniente baixar o Foxit Reader de um de nossos sites parceiros. Não importa de onde você esteja baixando nosso software, certifique-se de confirmar que a Foxit Software Incorporated é identificada como o editor verificado quando a janela pop-up do User Account Control aparecer (veja a figura 1 abaixo). O logotipo da Foxit também deve ser incluído na janela.

Figura 1: Janela pop-up do User Account Control confirmando a autenticidade do download do software Foxit Reader

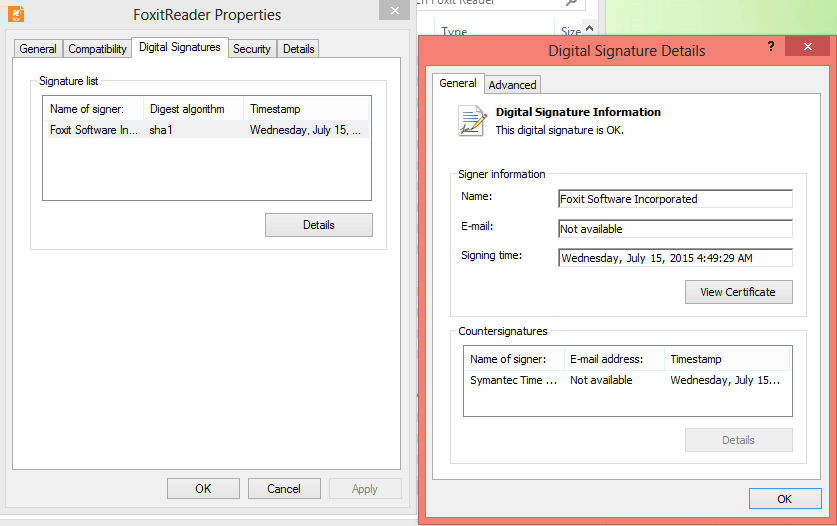

Se você baixou o Foxit Reader anteriormente e não tem certeza sobre a autenticidade do seu leitor, siga estes passos:

- Clique duas vezes no diretório de instalação e localize o arquivo FoxitReader.exe

- Clique com o botão direito no arquivo .exe e selecione Propriedades

- Na janela de Propriedades do FoxitReader, escolha a guia Assinaturas Digitais e verifique se o arquivo está assinado pela Foxit Software Incorporated (veja a figura 2 abaixo).

Figura 2: Janela pop-up de Detalhes da Assinatura Digital confirmando a autenticidade da instalação do software Foxit Reader

Não arrisque se expor a riscos de segurança: use apenas software Foxit genuíno.

Não hesite em entrar em contato conosco se tiver alguma dúvida: [email protected].

15 de março de 2011

Nota de suporte: Aviso Secunia SA43776

Em 15 de março de 2011, foi emitido um aviso de segurança da Secunia (http://secunia.com/advisories/43776/) com relação ao Foxit® Reader. A vulnerabilidade se deve a uma função "createDataObject()" insegura na API JavaScript. Essa função insegura permite a criação de arquivos arbitrários com conteúdo controlado por meio de um arquivo PDF especialmente criado. Essa função pode ser explorada de forma maliciosa e comprometer a segurança do seu computador.

Para se proteger contra danos, os usuários do Foxit Reader precisam atualizar seu Reader para a última versão e, em seguida, habilitar o Safe Reading Mode. A versão mais recente do Foxit Reader pode ser instalada escolhendo Ajuda->Verificar Atualizações Agora. Quando a caixa pop-up aparecer, clique na caixa Preferências na parte inferior e habilite a função de verificação automática de atualizações da Foxit. A habilitação do Safe Reading Mode pode ser feita escolhendo Ferramentas->Preferências->Gerenciador de Confiança e, em seguida, clicando na opção Habilitar Safe Reading Mode. Isso também pode ser feito durante a instalação inicial do Foxit Reader. O Safe Reading Mode permite que os usuários controlem ações não autorizadas e transmissões de dados; incluindo conexões de URL, lançamento de arquivos externos e execução de funções JavaScript, para evitar eficientemente ataques de documentos maliciosos. Se o Safe Reading Mode estiver desabilitado, os usuários devem abrir apenas documentos PDF confiáveis para se proteger contra ataques maliciosos.

Se você tiver alguma dúvida sobre este aviso ou qualquer outra dúvida, entre em contato com a Foxit por telefone (+1-866-MYFOXIT ou +1-866-693-6948) ou abra um tíquete de suporte por meio do nosso Portal de Suporte.