17 de dic. de 2021

Actualización: seguimos monitoreando en busca de problemas adicionales.

17 de dic., 15:57 UTC

Monitoreo: el 9 de diciembre de 2021, Foxit recibió notificación de la vulnerabilidad Log4j 2, también conocida como LogJam o Log4Shell. Nuestro equipo tomó acción rápida e inmediata para mitigar cualquier riesgo para nuestros usuarios, incluida la aplicación del parche para resolver la situación tan pronto como estuvo disponible: parche Log4j 2.17. Determinamos que no hubo ni hay riesgos presentes dentro de nuestro software ni para ninguno de nuestros usuarios como resultado de esta actividad.

Estamos comprometidos con la seguridad de nuestro producto, la privacidad de los datos de nuestros usuarios y la transparencia de nuestra comunicación. Por estas razones, aplicamos medidas estrictas para monitorear y prevenir cualquier violación de seguridad, además de implementar una acción inmediata preventiva y atenuante cuando se requiera.

Nuestro equipo de expertos en seguridad seguirá monitoreando la vulnerabilidad Log4j 2 a medida que se desarrolle, incluida la implementación de una mayor vigilancia de todas y cada una de las actividades sospechosas, además de adoptar las acciones necesarias oportunamente según se considere necesario y como lo recomienda la Agencia de seguridad de infraestructura y ciberseguridad (CISA).

¿Qué es Log4j 2?

Desarrollado por la Fundación de Software Apache, Log4j es un software de registro basado en Java que registra los eventos, las ejecuciones de software y las comunicaciones entre un sistema específico y sus usuarios. Log4j 2 es la versión más recientemente actualizada del software de registro de Apache.

La vulnerabilidad de seguridad identificada con la actualización más reciente de Log4j 2 podría llegar a permitir a los hackers tomar el control sobre los mensajes del registro y sus parámetros, lo que podría provocar un comportamiento malicioso y la ejecución de código arbitrario.

Encontrará más información sobre la vulnerabilidad Log4j 2 aquí en el sitio web de Apache y en la Base de Datos Nacional de Vulnerabilidad (NVD) del Instituto Nacional de Estándares y Tecnología (NIST) aquí.

¿Qué está haciendo Foxit para evitar que ocurran riesgos de seguridad o actos maliciosos como resultado de la vulnerabilidad Log4j 2?

Los esfuerzos de nuestro equipo de seguridad con respecto a la vulnerabilidad Log4j 2 son continuos. Hasta ahora hemos realizado las siguientes acciones según lo que nuestro equipo determinó necesario y por recomendación de CISA:

¿Qué medidas seguirá adoptando Foxit en respuesta a la vulnerabilidad Log4j 2?

Se requieren esfuerzos concentrados continuos en este momento, en respuesta a la vulnerabilidad Log4j 2. Seguiremos monitoreando la situación a medida que progresa y adoptaremos las siguientes acciones según sea necesario:

Como usuario de Foxit, ¿estamos mi empresa o yo en riesgo actualmente por la vulnerabilidad Log4j 2?

Desde que descubrió la vulnerabilidad, Foxit ha implementado un monitoreo estricto de la situación y de todos los factores de riesgo potenciales. Hemos determinado que actualmente no hay riesgos en nuestro software, en los datos de nuestros usuarios ni en el uso de nuestra aplicación.

Animamos a nuestros clientes y proveedores a que evalúen las implementaciones de los extremos individuales para el uso del software Log4j; esto incluye cualquier software de terceros.

30 de agosto de 2019

Foxit determinó que recientemente se produjo un acceso no autorizado a los sistemas de datos de la empresa. Un tercero logró acceder a los datos de cuentas de usuarios de "Mi cuenta" de Foxit, que contiene direcciones de correo electrónico, contraseñas, nombres de usuario, números de teléfono, nombres de empresas y direcciones IP. La información de pago no quedó expuesta.

El equipo de seguridad de Foxit inició inmediatamente una investigación forense digital. La empresa invalidó las contraseñas de todas las cuentas que podrían haberse visto afectadas y pidió a los usuarios que restablecieran sus contraseñas para volver a obtener acceso al servicio de "Mi cuenta". Foxit notificó a los organismos de seguridad y las autoridades de protección de datos, y cooperará con ellos en sus investigaciones. Además, la empresa contrató a una firma de administración de seguridad para que lleve a cabo un análisis profundo, fortalezca la posición de seguridad de la empresa y la proteja contra futuros incidentes de ciberseguridad.

Foxit se comunicó con todos los usuarios afectados y les informó sobre los riesgos y los pasos que deben seguir para mantener las amenazas en un nivel mínimo. Foxit recomienda a sus clientes que no subestimen el riesgo de la vulneración de datos y que permanezcan atentos. Se aconseja a los clientes que usan sus credenciales de "Mi cuenta" de Foxit en otros sitios web o servicios que cambien sus contraseñas para evitar el acceso no autorizado. Foxit también recomienda que los clientes permanezcan atentos, revisen sus estados de cuenta y supervisen los informes de crédito para evitar el robo de identidad. Asimismo, los clientes deben ser conscientes de que los estafadores podrían usar sus datos para obtener más información a través de engaños (suplantación de identidad).

"Mi cuenta" de Foxit es un servicio de membresía gratuita que da a los clientes acceso a descargas de versiones de prueba de software, historiales de pedidos, información sobre registro de productos, así como información de solución de problemas y de asistencia técnica. El sistema mantiene nombres de usuario, direcciones de correo electrónico, nombres de empresas, direcciones IP y números de teléfono, pero no guarda información de identificación personal ni de tarjetas de pago. Foxit no conserva información de tarjetas de crédito de los clientes en sus sistemas. Foxit les envió un correo electrónico a los clientes de "Mi cuenta" con esta notificación y un vínculo para crear una contraseña nueva y más segura.

La seguridad y la privacidad de los datos de los clientes es muy importante para Foxit, y la empresa tomará todas las medidas necesarias para asegurarse de que la información de los clientes permanezca segura en el futuro.

Para obtener más información, los clientes pueden comunicarse con el oficial de protección de datos de Foxit Inc. a través de [email protected].

22 de agosto de 2017

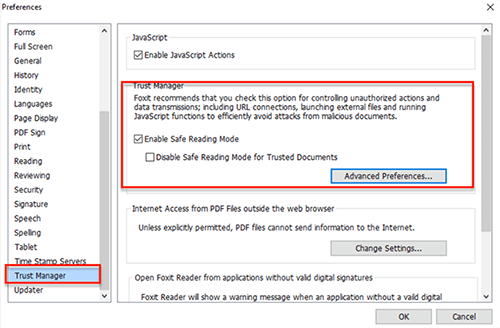

1. Naturaleza de la vulnerabilidad: permite al usuario que no usa el “modo de lectura segura” ejecutar funciones de JavaScript eficaces que pueden provocar problemas de seguridad. El “modo de lectura segura” está activado en PhantomPDF y en Reader como una configuración predeterminada. El usuario puede desactivarlo desde la configuración de preferencias.

2. ¿Cómo pensamos resolver este problema?: se agrega una nueva protección al código de PhantomPDF/Reader en los casos en que, al abrir un documento PDF que contiene estas eficaces funciones de JavaScript (y potencialmente no seguras), el software comprueba si el documento incluye la firma digital de una entidad o una persona verificable o de confianza. Solamente los documentos certificados pueden ejecutar estas funciones de JS eficaces aún con el “modo de lectura segura” desactivado.

3. ¿Cuándo estará lista la solución?: tenemos pensado lanzar una actualización de revisión de Reader/PhantomPDF 8.3.2 esta semana (la fecha estimada es el 25 de agosto) con una nueva protección contra el uso indebido de funciones de JavaScript eficaces (y potencialmente no seguras). De esta forma, el software Foxit funcionará de manera similar a Adobe.

4. ¿Qué usuarios y productos se ven afectados?: esta vulnerabilidad puede estar causada por el uso indebido que los usuarios (posibles hackers) hacen de las eficaces funciones de JavaScript. Solamente pueden verse afectados los usuarios de PhantomPDF y Reader que desactivaron la configuración predeterminada del “modo de lectura segura” para permitir la ejecución de JavaScript en cualquier documento PDF. Esta vulnerabilidad no afecta a los usuarios de otros productos Foxit. Se recomienda como configuración predeterminada que los usuarios de Phantom y Reader no permitan la ejecución de JavaScript hasta que se verifique el origen del documento. Si los usuarios mantienen activada la configuración del “modo de lectura segura”, no se verán afectados.

5. Cómo comprobar y volver a activar el “modo de lectura segura” en PhantomPDF y Reader

Si es usuario de PhantomPDF o Reader, vaya a Preferencias > Administrador de seguridad.

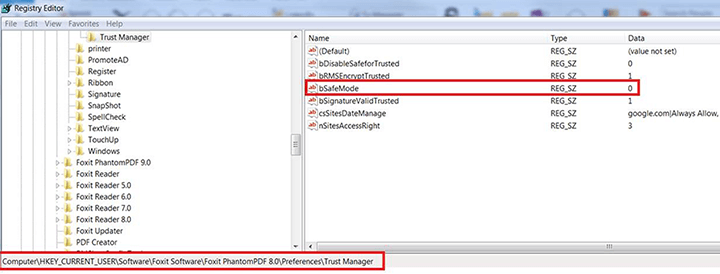

Para los usuarios que prefieren la configuración a través del Registro de Windows:

Los administradores del sistema o TI que prefieren la configuración por lotes deben usar la plantilla de GPO https://cdn01.foxitsoftware.com/pub/foxit/manual/reader/en_us/FoxitEnterpriseDeploymentAndConfiguration_831.pdf

15 de marzo de 2017

Foxit Reader es un medio rápido, asequible, y seguro de visualizar archivos PDF. Alrededor de 425 millones de usuarios ya se han cambiado a Foxit Reader. Si no está usando Foxit Reader aún para gestionar todos sus PDFs, le animamos a que se cambie hoy. La última version de Foxit Reader está disponible en nuestro sitio web: https://www.foxit.com/es-la/pdf-reader/.

El núcleo de Foxit Reader usa el mismo motor de procesamiento seguro que también impulsa plataformas como Google Chrome, Google Gmail y Amazon Kindle. Miles de millones de personas intercambian confidencialmente información sensible a través de estas plataformas.

Incluso si ha de enfrentarse a constantes amenazas por parte de piratas informáticos u otros peligros, Foxit Reader es lo suficientemente seguro como para resistir cualquier intento de ataque cibernético. Por tanto, es importante, que use software Foxit auténtico.

Recientemente algunos de nuestros clientes nos alertaron sobre la inclusión de Foxit Reader en la lista Vault 7: Herramientas conocidas de hacking de la CIA. Donde se describieron los siguientes dos nuevos posibles problemas de infiltración a través de DLL de Foxit Reader:

#1 – Foxit Reader intenta actualizarse automáticamente, buscando el DLL “UpdateLOC.dll” en su carpeta de plugins (\Foxit Reader\plugins).

Confirmamos que no existe ningun “UpdateLOC.dll” en su carpeta de plugins (\Foxit Reader\plugins). Así que no existe tal posibilidad de infiltracion en Foxit Reader.

#2 – Foxit intenta cargar el DLL de sistema “msimg32.dll” adyacente a su primer archivo DLL “msimg32.dll” antes de cargar el primero en la ubicación correcta.

No intentamos cargar el DLL de sistema “msimg32.dll” adyacente a su primera versión (\app\Foxit Reader\) ya que invocamos GetSystemDirectory() directamente para obtener el archivo real msimg32.dll. Foxit usa un nombre de ruta calificado al cargar “msimg32.dll”, de modo que no existe dicha posibilidad de infiltración en Foxit Reader.

Puede encontrar más información de los consejos sobre carga segura de bibliotecas para programadores en https://msrc-blog.microsoft.com/2010/08/23/more-information-about-the-dll-preloading-remote-attack-vector/. “Mientras haya varias situaciones problemáticas, descritas en detalle en el artículo arriba mencionado, nuestras recomendaciones son: Cuando sea posible, use un nombre de ruta calificado al cargar una biblioteca; …”.

No dude en contactarnos si tiene alguna pregunta: [email protected].

22 de mayo de 2016

Foxit© Reader es un medio rápido, seguro y económico de ver archivos PDF. Más de 400 millones de usuarios ya se pasaron a Foxit Reader. Si todavía no usa Foxit para administrar todos sus PDF, lo invitamos a realizar la actualización hoy. La versión más reciente de Foxit Reader se encuentra disponible en nuestro sitio web: https://www.foxit.com/es-la/pdf-reader/.

En el corazón de Foxit Reader está un motor de procesamiento seguro que también se utiliza con plataformas como Google Chrome, Google Gmail y Amazon Kindle. Miles de millones de usuarios intercambian información confidencial mediante estas plataformas y lo hacen con toda confianza.

A pesar de las amenazas constantes de los piratas informáticos y otros delincuentes, Foxit Reader es lo suficientemente seguro como para resistir cualquier ataque a la seguridad cibernética. Por lo tanto, es importante usar software Foxit auténtico.

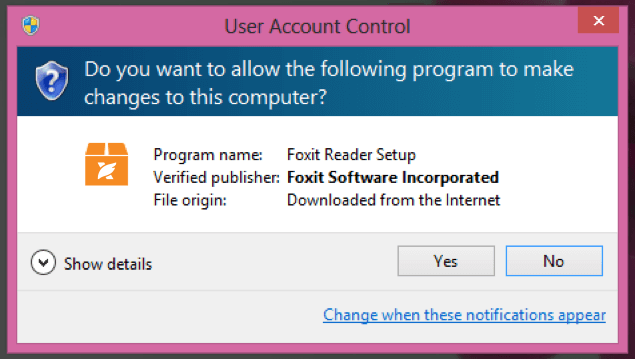

Algunos de nuestros clientes consideran más práctico descargar Foxit Reader de uno de nuestros sitios asociados. Independientemente de la ubicación de la que se descargue nuestro software, es necesario confirmar que se identifique a Foxit Software Incorporated como el editor verificado cuando se muestre la ventana emergente Control de cuentas de usuario (vea la figura 1 a continuación). La ventana también debe incluir el logotipo de Foxit.

Figura 1: Ventana emergente Control de cuentas de usuario donde se confirma la autenticidad de la descarga del software Foxit Reader

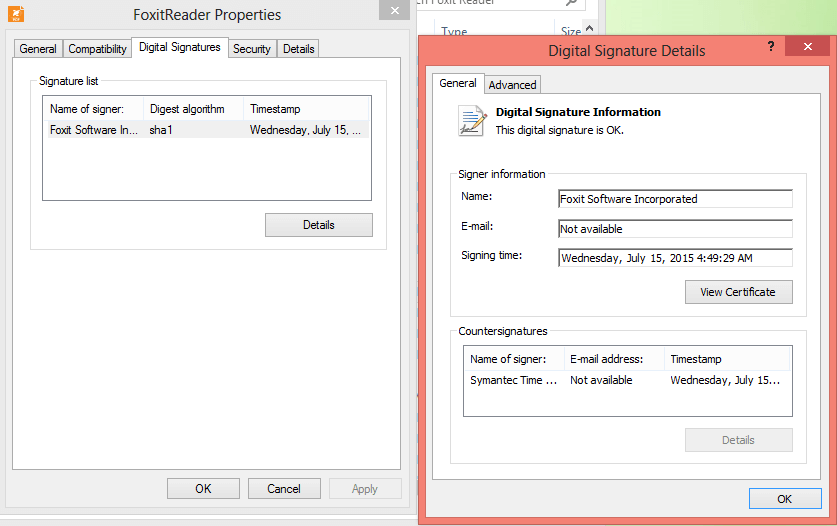

Si ya descargó Foxit Reader con anterioridad, pero no sabe con certeza si el lector es auténtico, siga estos pasos:

Figura 2: Ventana emergente Detalles de la firma digital donde se confirma la autenticidad de la instalación del software Foxit Reader

No se exponga a ningún riesgo de seguridad: use únicamente software Foxit genuino.

No dude en contactarnos si tiene alguna pregunta: [email protected].

15 de marzo de 2011

El 15 de marzo de 2011, se emitió una alerta de seguridad de Secunia (https://www.flexera.com/products/software-vulnerability-research/secunia-research) con respecto a Foxit® Reader. La causa de la vulnerabilidad es una función "createDataObject()" no segura en la API de JavaScript. Esta función no segura permite la creación de archivos arbitrarios con contenido controlado mediante un archivo PDF especialmente diseñado. Esta función puede aprovecharse con fines maliciosos y comprometer la seguridad del equipo.

Para protegerse frente a estos daños, los usuarios de Foxit Reader deben actualizar su aplicación Reader a la versión más reciente y, a continuación, activar el modo de lectura segura. La versión más actualizada de Foxit Reader puede instalarse desde Ayuda -> Buscar actualizaciones ahora. Cuando aparezca el cuadro emergente, el usuario debe hacer clic en el cuadro Preferencias, en la parte inferior, y activar la función de búsqueda automática de actualizaciones de Foxit. Para activar el modo de lectura segura, el usuario debe ir a Herramientas -> Preferencias -> Administrador de seguridad, y hacer clic en la opción Activar modo de lectura segura. Esto también puede hacerse durante la instalación inicial de Foxit Reader. El modo de lectura segura permite controlar transmisiones de datos y acciones no autorizadas, incluidas las conexiones de URL, la iniciación de archivos externos y la ejecución de funciones de JavaScript para evitar de manera eficiente ataques de documentos malintencionados. Cuando el modo de lectura segura está desactivado, los usuarios deben abrir solamente los documentos PDF de confianza si quieren protegerse de ataques malintencionados.

Si tiene preguntas sobre este aviso, o inquietudes de otro tipo, póngase en contacto con Foxit por teléfono (+1-866-MYFOXIT o +1-866-693-6948) o introduzca un vale de incidente a través de nuestro Portal de soporte técnico.