Aviso de seguridad

5 de agosto de 2024

Aviso de seguridad

Recientemente se identificó un problema con Foxit PDF Editor que causa redacción parcial de información, y ahora están disponibles nuevas versiones (PDF Editor v2024.2.3, PDF Editor v13.1.3, y Mac Editor v2024.2.3). Consulte el Boletín de seguridad para obtener más detalles.

Le recomendamos que tome estas medidas lo antes posible para garantizar que sus datos sigan estando protegidos de forma segura.

Tenga en cuenta que el problema ocurre en las siguientes condiciones:

- Cuando utilice las siguientes versiones afectadas:

- Versiones del editor de Windows: PDF Editor v13.0 – v13.1.2 y PDF Editor v2023.2 - v2024.2.2; y

- Versiones del editor de Mac: PDF Editor v2024.1, v2024.2, v2024.2.1, v2024.2.2;

- Cuando utilice la función «Search and Redact» o «Smart Redact» (el problema no afecta la marcación manual de texto e imágenes antes de la redacción);

- Cuando su texto de búsqueda incluye varias palabras separadas por espacios; y

- Cuando su texto de búsqueda dentro del mismo objeto de texto incluye un carácter más grande que su texto de búsqueda dentro del mismo objeto de texto. El problema no ocurre si el carácter forma parte del término de búsqueda.

Las 4 condiciones deben cumplirse simultáneamente para replicar este problema.

La seguridad y la protección son las principales prioridades de Foxit, y nos comprometemos a brindar a nuestros clientes una experiencia segura y confiable al usar nuestros productos.

Es fundamental que los clientes sigan los pasos de implementación adecuados para garantizar que la posible explotación se bloquee en la fuente. Agradecemos la cooperación de todos nuestros clientes durante este proceso.

Foxit se enorgullece de ofrecer niveles líderes en la industria de protección de seguridad para usuarios individuales y organizaciones de todos los tamaños y sectores. Reconocemos que la información y los flujos de trabajo de nuestros usuarios son sensibles y necesitan la máxima protección, por lo que hemos tomado medidas para abordar el problema. Para obtener más información, contacte con Touchdown PR en [email protected].

23 de mayo de 2024

Es posible que haya escuchado o leído recientemente sobre un posible riesgo de phishing de bajo impacto relacionado con Foxit PDF Editor y Reader que se puede encontrar en "documentos PDF especialmente diseñados". Ante todo, Foxit desea asegurar a sus usuarios que su seguridad y protección son nuestras principales prioridades, y nos comprometemos a brindar una experiencia segura y confiable con nuestros productos. La empresa ya ha acelerado una solución para el problema que se implementará dentro de la semana. La actualización 2024.2 para Foxit PDF Editor y Reader también solucionará este problema.

Aunque el "exploit" no cumple con la definición clásica de desencadenar actividad maliciosa, Foxit sigue tomando esto muy en serio. En resumen, el riesgo está asociado con la manipulación de aquellos usuarios que omiten las advertencias de seguridad y aquellos que pueden estar acostumbrados a hacer clic en "OK" habitualmente sin entender los riesgos potenciales involucrados. Al abrir uno de estos documentos PDF "especialmente diseñados", los usuarios pueden encontrar un cuadro de diálogo que los advierte sobre posibles riesgos de seguridad asociados con ciertas funciones del documento. Si el usuario elige habilitar estas funciones, puede aparecer un segundo cuadro de diálogo advirtiendo que se están a punto de ejecutar comandos adicionales.

Una vez más, ya se está trabajando en una solución acelerada para este problema, pero mientras tanto, creemos que los usuarios pueden eliminar fácilmente este riesgo. Antes de abrir archivos de fuentes desconocidas, al encontrar advertencias de seguridad, alentamos a los usuarios a prestar atención. Recomendamos seleccionar la opción "NO" si los usuarios encuentran el cuadro de diálogo descrito anteriormente para garantizar que su seguridad siga protegida. También se recomienda a los usuarios que nunca ejecuten código incrustado de fuentes no confiables, independientemente del producto de software.

Foxit se enorgullece de ofrecer un nivel líder en la industria de protección de seguridad para usuarios individuales y organizaciones de todos los tamaños y sectores. Reconocemos que la información y el flujo de trabajo de nuestros usuarios son sensibles y necesitan la máxima protección. Por favor, sepa que actualmente estamos tomando medidas y resolviendo este problema. No dude en contactarnos si tiene preguntas o si necesita información adicional. Si los usuarios tienen más preguntas o inquietudes al respecto, pueden comunicarse con nuestro equipo de soporte para obtener ayuda inmediata.

17 de diciembre de 2021

Declaración de Foxit sobre la vulnerabilidad Log4j 2

El 9 de diciembre de 2021, Foxit recibió notificación de la vulnerabilidad Log4j 2, también conocida como LogJam o Log4Shell. Nuestro equipo tomó medidas rápidas e inmediatas para mitigar cualquier riesgo para nuestros usuarios, incluyendo la aplicación del parche para resolver la situación tan pronto como estuvo disponible: parche Log4j 2.17. Hemos determinado que no hubo ni hay compromisos actuales en nuestro software ni para ninguno de nuestros usuarios como resultado de esta actividad.

Nos comprometemos con la seguridad de nuestro producto, la privacidad de los datos de nuestros usuarios y la transparencia de nuestra comunicación. Por estas razones, contamos con medidas estrictas para monitorear y prevenir cualquier violación de seguridad, así como para implementar acciones preventivas y mitigativas inmediatas cuando sea necesario.

Nuestro equipo de expertos en seguridad continuará monitoreando la evolución de la vulnerabilidad Log4j 2, incluyendo la implementación de una vigilancia intensificada de cualquier actividad sospechosa, y tomará inmediatamente todas las medidas necesarias según se considere necesario y según las recomendaciones de la Agencia de Ciberseguridad y Seguridad de la Infraestructura (CISA).

¿Qué es Log4j 2?

Desarrollado por la Fundación Apache Software, Log4j es un software de registro basado en Java que registra eventos, ejecuciones de software y comunicaciones entre un sistema particular y sus usuarios. Log4j 2 es la versión más recientemente actualizada del software de registro de Apache.

La vulnerabilidad de seguridad identificada con la última actualización de Log4j 2 podría permitir a los hackers controlar los mensajes de registro y los parámetros, lo que podría llevar a un comportamiento malicioso y la ejecución de código arbitrario.

Más información sobre la vulnerabilidad Log4j 2 se puede encontrar aquí en el sitio web de Apache y en la Base de Datos Nacional de Vulnerabilidades (NVD) del Instituto Nacional de Estándares y Tecnología (NIST).

¿Qué está haciendo Foxit para prevenir riesgos de seguridad o actos maliciosos como resultado de la vulnerabilidad Log4j 2?

Los esfuerzos de nuestro equipo de seguridad respecto a la vulnerabilidad Log4j 2 están en curso. Hasta ahora, hemos realizado las siguientes acciones que nuestro equipo determinó como necesarias y según las recomendaciones de la CISA:

- Actualización de los parámetros de Log4j 2 tan pronto como supimos sobre la vulnerabilidad

- Actualización de todos los servidores de staging y producción con el último parche Log4j 2.17 (si corresponde) lanzado el 17/12/2021

- Confirmación con todos los proveedores de servicios que utiliza nuestra aplicación de que se han tomado las medidas preventivas necesarias

¿Qué pasos seguirá tomando Foxit en respuesta a la vulnerabilidad Log4j 2?

Actualmente se requieren esfuerzos concentrados continuos en respuesta a la vulnerabilidad Log4j 2. Continuaremos monitoreando la situación a medida que avance y tomaremos las siguientes acciones según sea necesario:

- Aplicar todos los parches de proveedores disponibles tan pronto como estén disponibles

- Monitorear todos los boletines de seguridad a medida que se publiquen

- Limitar nuevas explotaciones o vulnerabilidades mediante la continua implementación de controles de red y firewalls fuertes

- Continuar la comunicación con nuestros proveedores para garantizar que no haya versiones potencialmente vulnerables de Log4j 2 en su software

- Mantener la transparencia con los usuarios y brindar comunicaciones sobre cualquier cambio o actualización pertinente

Como usuario de Foxit, ¿estoy yo o mi negocio actualmente en riesgo por la vulnerabilidad Log4j 2?

Desde que supimos de la vulnerabilidad, Foxit ha implementado un monitoreo estricto de la situación y todos los factores de riesgo potenciales. Hemos determinado que actualmente no hay compromisos en nuestro software ni en los datos de nuestros usuarios ni en el uso de nuestra aplicación.

Alentamos a nuestros clientes y proveedores a evaluar las implementaciones individuales de puntos finales para el uso del software Log4j; esto incluye cualquier software de terceros.

30 de agosto de 2019

Foxit ha determinado que recientemente se produjo un acceso no autorizado a sus sistemas de datos. Terceros han obtenido acceso a los datos de las cuentas de usuario "My Account" de Foxit, que contienen direcciones de correo electrónico, contraseñas, nombres de usuario, números de teléfono, nombres de empresa y direcciones IP. No se expuso ninguna información de pago.

El equipo de seguridad de Foxit ha lanzado inmediatamente una investigación forense digital. La empresa ha invalidado las contraseñas de las cuentas para todas las cuentas potencialmente afectadas, exigiendo a los usuarios que restablezcan sus contraseñas para recuperar el acceso al servicio My Account. Foxit ha notificado a las agencias de aplicación de la ley y las autoridades de protección de datos y está destinada a cooperar con las investigaciones de las agencias. Además, la empresa ha contratado una firma de gestión de seguridad para realizar un análisis en profundidad, fortalecer la postura de seguridad de la empresa y protegerse contra futuros incidentes de ciberseguridad.

Foxit ha contactado a todos los usuarios afectados y los ha informado sobre los riesgos y los pasos a seguir para mantener los riesgos al mínimo. Foxit recomienda a sus clientes no subestimar el riesgo de la violación de datos y mantener la vigilancia. Se alienta a los clientes que usan sus credenciales de Foxit "My Account" en otros sitios web o servicios a cambiar sus contraseñas para prevenir el acceso no autorizado. Foxit también recomienda a los clientes mantener la vigilancia revisando los extractos de cuenta y monitoreando los informes de crédito para evitar el robo de identidad. Además, los clientes deben estar conscientes de que los estafadores pueden usar sus datos para recopilar más información mediante engaño ("phishing").

El "My Account" de Foxit es un servicio de membresía gratuito que brinda a los clientes acceso a descargas de prueba de software, historiales de pedidos, información de registro de productos y información de solución de problemas y soporte. El sistema almacena nombres de usuario, direcciones de correo electrónico, nombres de empresa, direcciones IP y números de teléfono, pero no almacena otros datos de identificación personal ni información de tarjetas de pago. Foxit no almacena información de tarjetas de crédito de los clientes en sus sistemas. Foxit ha enviado por correo electrónico a sus clientes de My Account esta notificación y un enlace para crear una contraseña nueva y más segura.

La seguridad y la privacidad de los datos de los clientes son muy importantes para Foxit, y la empresa tomará todas las medidas razonables para garantizar que la información de los clientes permanezca segura en el futuro.

Para obtener más información, los clientes pueden contactar con el oficial de protección de datos de Foxit Inc. en [email protected].

22 de agosto de 2017

Vulnerabilidades Zero Day (CVE-2017-10951; CVE-2017-10952) en Foxit Reader y PhantomPDF

1. Naturaleza de esta vulnerabilidad - permite que el usuario que no usa el "Safe Reading Mode" ejecute funciones JavaScript potentes que pueden causar preocupaciones de seguridad. El "Safe Reading Mode" está habilitado de forma predeterminada tanto en PhantomPDF como en Reader, pero el usuario puede desactivarlo mediante la configuración de preferencias.

2. Cómo planeamos resolver este problema - agregar una protección adicional en el código de PhantomPDF/Reader: al abrir un documento PDF que contiene estas funciones JavaScript potentes (y por lo tanto potencialmente inseguras), el software verificará si el documento está firmado digitalmente por una persona o entidad verificable/de confianza. Solo los documentos certificados pueden ejecutar estas funciones JS potentes, incluso cuando el "Safe Reading Mode" está desactivado.

3. ¿Cuándo estará lista la solución? - planeamos lanzar una actualización de parche para Reader/PhantomPDF 8.3.2 esta semana (fecha estimada 25 de agosto) con una protección adicional contra el uso indebido de funciones JavaScript potentes (potencialmente inseguras) - esto hará que el software Foxit sea equivalente a lo que hace Adobe.

4. Quiénes y qué productos se ven afectados - porque esta vulnerabilidad puede ser causada por un usuario (posibles hackers) que abusa de funciones JavaScript potentes. Solo los usuarios de PhantomPDF y Reader que han desactivado la configuración predeterminada de "Safe Reading Mode" para permitir la ejecución de JavaScript en cualquier documento PDF pueden verse afectados. Los usuarios de otros productos Foxit no se ven afectados por esta vulnerabilidad. Para los usuarios de Phantom y Reader, nuestra recomendación y configuración predeterminada es prohibir la ejecución de JavaScript hasta que el usuario verifique la fuente del documento. Si el usuario sigue manteniendo activada la configuración "Safe Reading Mode", no se verá afectado.

5. Cómo verificar y reactivar el "Safe Reading Mode" en PhantomPDF y Reader

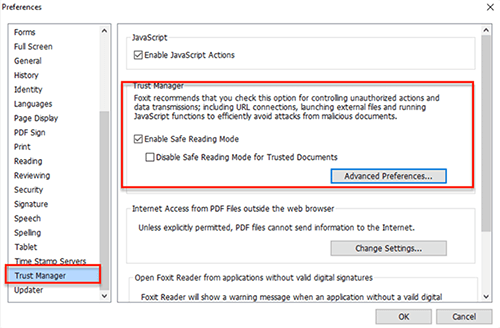

Para el usuario final de PhantomPDF o Reader, vaya a Preferencias > Administrador de confianza

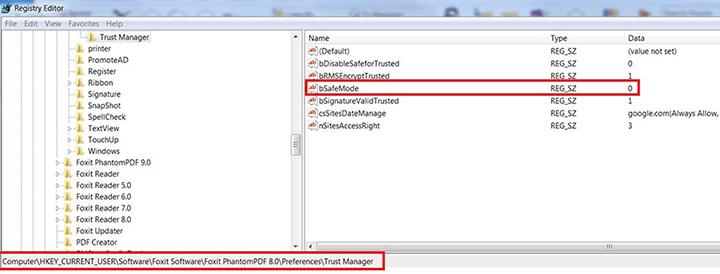

Para los usuarios que quieren configurar a través del Registro de Windows

Para administradores de sistemas o informáticos que quieren configurar por lotes, utilice la plantilla GPO https://cdn01.foxitsoftware.com/pub/foxit/manual/reader/en_us/FoxitEnterpriseDeploymentAndConfiguration_831.pdf

15 de marzo de 2017

Foxit Reader es una forma rápida, económica y segura de ver archivos PDF. Más de 425 millones de usuarios ya han pasado a Foxit Reader. Si aún no usa Foxit para administrar todos sus PDF, le recomendamos que actualice hoy. La última versión de Foxit Reader está disponible en nuestro sitio web: https://www.foxit.com/es/pdf-reader/.

En el centro de Foxit Reader hay un motor de procesamiento seguro que también impulsa plataformas como Google Chrome, Google Gmail y Amazon Kindle. Miles de millones de personas intercambian con confianza datos sensibles en estas plataformas.

Incluso ante amenazas constantes de hackers y otras amenazas, Foxit Reader es lo suficientemente seguro como para resistir cualquier ataque de ciberseguridad. Por lo tanto, es importante que use software auténtico de Foxit.

Recientemente, algunos de nuestros clientes nos alertaron sobre Foxit Reader que figura en Vault 7: Herramientas de hacking de la CIA reveladas. Señalaron los dos nuevos problemas de secuestro de DLL siguientes con Foxit Reader:

#1 - Foxit Reader intenta actualizarse automáticamente, buscando una DLL llamada "UpdateLOC.dll" en su carpeta de complementos (\Foxit Reader\plugins).

Confirmamos que no hay "UpdateLOC.dll" en su carpeta de complementos (\Foxit Reader\plugins), por lo que no hay tal problema de secuestro en Foxit Reader.

#2 - Foxit intenta cargar la DLL del sistema "msimg32.dll" adyacente a sí mismo primero (\app\Foxit Reader) antes de cargarla en la ubicación adecuada.

No intentamos cargar la DLL del sistema "msimg32.dll" adyacente a sí mismo primero (\app\Foxit Reader) porque llamamos directamente a GetSystemDirectory() para obtener la msimg32.dll real. Foxit usa una ruta de acceso completa al cargar "msimg32.dll", por lo que no hay tal problema de secuestro en Foxit Reader.

Más información sobre las pautas para desarrolladores sobre cómo cargar bibliotecas de forma segura se puede encontrar en https://blogs.technet.microsoft.com/srd/2010/08/23/more-information-about-the-dll-preloading-remote-attack-vector/. "Aunque hay varias situaciones afectadas, descritas en detalle en el artículo MSDN anterior, nuestras recomendaciones generales son: Siempre que sea posible, use una ruta de acceso completa al cargar una biblioteca; ...."

No dude en contactarnos si tiene preguntas: [email protected].

22 de mayo de 2016

Foxit© Reader es una forma rápida, segura y económica de ver archivos PDF. Más de 400 millones de personas ya han pasado a Foxit Reader. Si aún no usa Foxit para administrar todos sus PDF, le recomendamos que actualice hoy. La última versión de Foxit Reader está disponible en nuestro sitio web: https://www.foxit.com/es/pdf-reader/.

En el centro de Foxit Reader hay un motor de procesamiento seguro que también impulsa plataformas como Google Chrome, Google Gmail y Amazon Kindle. Miles de millones de personas intercambian datos sensibles en estas plataformas y lo hacen con confianza.

Incluso ante amenazas constantes de hackers y otros delincuentes, Foxit Reader es lo suficientemente seguro como para resistir cualquier ataque de ciberseguridad. Por lo tanto, es importante que use software auténtico de Foxit.

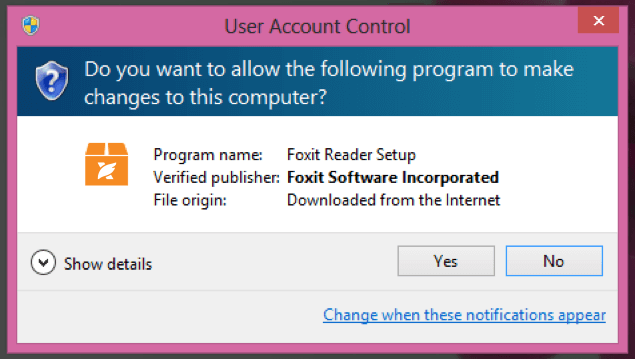

Algunos de nuestros clientes encuentran más conveniente descargar Foxit Reader desde uno de nuestros sitios asociados. No importa desde dónde descargue nuestro software, asegúrese de confirmar que Foxit Software Incorporated se identifica como el editor verificado cuando aparezca la ventana emergente de Control de Cuenta de Usuario (ver la figura 1 a continuación). El logo de Foxit también debe incluirse en la ventana.

Figura 1: Ventana emergente de Control de Cuenta de Usuario que confirma la autenticidad de la descarga del software Foxit Reader

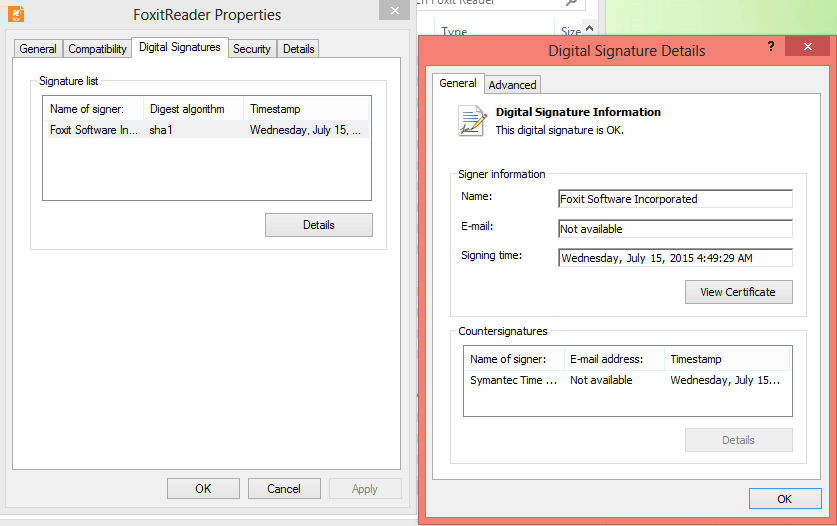

Si ya ha descargado Foxit Reader y no está seguro de la autenticidad de su lector, siga estos pasos:

- Haga doble clic en el directorio de instalación y localice el archivo FoxitReader.exe

- Haga clic derecho en el archivo .exe y seleccione Propiedades

- En la ventana de Propiedades de FoxitReader, seleccione la pestaña Firmas digitales y verifique que el archivo esté firmado por Foxit Software Incorporated (ver la figura 2 a continuación).

Figura 2: Ventana emergente de Detalles de la firma digital que confirma la autenticidad de la instalación del software Foxit Reader

No se arriesgue a exponerse a riesgos de seguridad: use solo software auténtico de Foxit.

No dude en contactarnos si tiene preguntas: [email protected].

15 de marzo de 2011

Nota de soporte: Secunia Advisory SA43776

El 15 de marzo de 2011 se emitió un aviso de seguridad de Secunia (http://secunia.com/advisories/43776/) con respecto a Foxit® Reader. La vulnerabilidad se debe a una función "createDataObject()" insegura en la API de JavaScript. Esta función insegura permite la creación de archivos arbitrarios con contenido controlado a través de un archivo PDF especialmente diseñado. Esta función podría ser aprovechada maliciosamente y comprometer la seguridad de su computadora.

Para protegerse contra daños, los usuarios de Foxit Reader deben actualizar su Reader a la última versión y luego habilitar el Safe Reading Mode. La versión más actualizada de Foxit Reader se puede instalar eligiendo Ayuda->Verificar actualizaciones ahora. Cuando aparezca el cuadro emergente, haga clic en la caja de Preferencias en la parte inferior y luego habilite la función de verificación automática de actualizaciones de Foxit. Habilitar el Safe Reading Mode se puede lograr eligiendo Herramientas->Preferencias->Administrador de confianza y luego haciendo clic en la opción Habilitar Safe Reading Mode. Esto también se puede hacer durante la instalación inicial de Foxit Reader. El Safe Reading Mode permite a los usuarios controlar acciones no autorizadas y transmisiones de datos, incluyendo conexiones URL, lanzamiento de archivos externos y ejecución de funciones JavaScript, para evitar eficientemente ataques de documentos maliciosos. Si el Safe Reading Mode está desactivado, los usuarios solo deben abrir documentos PDF de confianza para protegerse contra ataques maliciosos.

Si tiene preguntas sobre este aviso o cualquier otra pregunta, contacte con Foxit por teléfono (+1-866-MYFOXIT o +1-866-693-6948) o envíe un ticket de soporte a través de nuestro Portal de soporte.